NVR的全稱為,又叫網絡視頻錄像機,是一類視頻錄像設備,與網絡攝像機配套使用,實現網絡攝像機的錄像。其核心特點主要體現在字母"N(Network)"上,即網絡化特性。NVR最主要的功能是通過網絡接收IPC(網絡攝像機)、DVS(視頻編碼器)等設備傳輸的數字視頻碼流,并進行存儲、管理。其核心價值在于視頻中間件,通過視頻中間件的方式廣泛兼容各廠家不同數字設備的編碼格式,從而實現網絡化帶來的分布式架構、組件化接入的優勢。

如果我們追溯NVR概念的起源,會發現它的出現時間并不比DVR晚多少。但NVR直到最近幾年才頻繁進入我們的視野,究其原因,是由于NVR作為網絡攝像機的后端配套產品,隨著近年網絡攝像機的興起,其價值才逐漸為人們所關注。

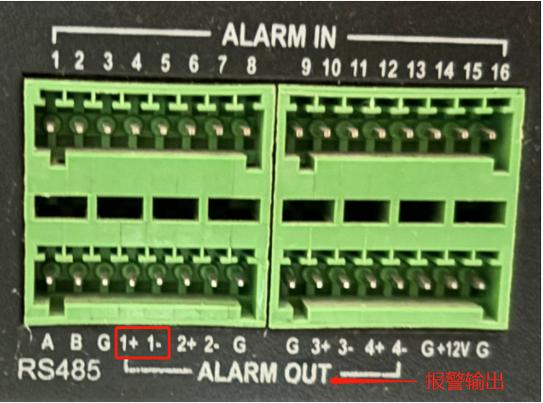

在NVR系統中,前端監控點安裝網絡攝像機或視頻編碼器。模擬視頻、音頻以及其他輔助信號經視頻編碼器數字化處理后,以IP碼流形式上傳到NVR,由NVR進行集中錄像存儲、管理和轉發,NVR不受物理位置制約,可以在網絡任意位置部署。NVR實質是個"中間件",負責從網絡上抓取視頻音頻流,然后進行存儲或轉發。因此NVR是完全基于網絡的全IP視頻監控解決方案,基于網絡系統可以任意部署。

近幾年,隨著IP網絡的快速發展,視頻監控行業也進入了全網絡化時代。全網絡化時代的視頻監控行業正逐步表現出IT行業的特征,作為網絡化監控的核心產品NVR(即網絡硬盤錄像機),從本質上已經變成了IT產品。

NVR的分類

NVR的產品形態可以分為嵌入式NVR和(PC式NVR)。嵌入式NVR的功能通過固件進行固化,基本上只能接入某一品牌的IP攝像機,這樣的NVR表現為一個專用的硬件產品。PC式的NVR功能靈活強大,這樣的NVR更多的被認為是一套軟件(和視頻采集卡+PC的傳統配置并無本質差別)。

嵌入式NVR

嵌入式的NVR和嵌入式DVR有一個本質的區別就是對攝像機的兼容性。DVR接入的是模擬攝像機,輸出的是標準的視頻信號,因為是模擬信號:所以DVR可以接入任何品牌和任何型號的模擬攝像機。對于模擬攝像機而言,DVR是一個開放產品。

嵌入式NVR由于IP攝像機的非標準性,再加上嵌入式軟件開發的難度,一般的嵌入式NVR只支持某一廠家的IP攝像機。從目前市場上嵌入式NVR的產品來看,多數嵌入式NVR都是由IP攝像機廠商推出,只是IP攝像機廠商為了推廣IP攝像機的配套產品。目前市場上只兼容一家或兩家IP攝像機的嵌入式NVR產品雖然在市場上會占有重要的地位,但卻很難成為主流產品。

PC式NVR

可以理解為一套視頻監控軟件,安裝在X86架構的PC或服務器、工控機上。PC式NVR是目前市場上的主流產品,由兩個方向發展而來。一個方向是插卡式DVR廠家在開發的DVR軟件的基礎上加入對IP攝像機的支持,形成的混合型DVR或純數字NVR;另外一個方向是視頻監控平臺廠家的監控軟件,過去主要是兼容視頻編解碼器,現在加入對IP攝像機的支持,成為了NVR的另外一支力量。

DDoS攻擊主要分類有哪些?

DDOS攻擊是網絡安全課程中非常常見的一種攻擊方式,它利用帶寬的流量來攻擊服務器以及網站,從而造成嚴重的危害,被分為七大類。那么DDOS攻擊有什么分類?以下是詳細的內容介紹。

DDOS攻擊有什么分類?

第一種:自動化程度分類

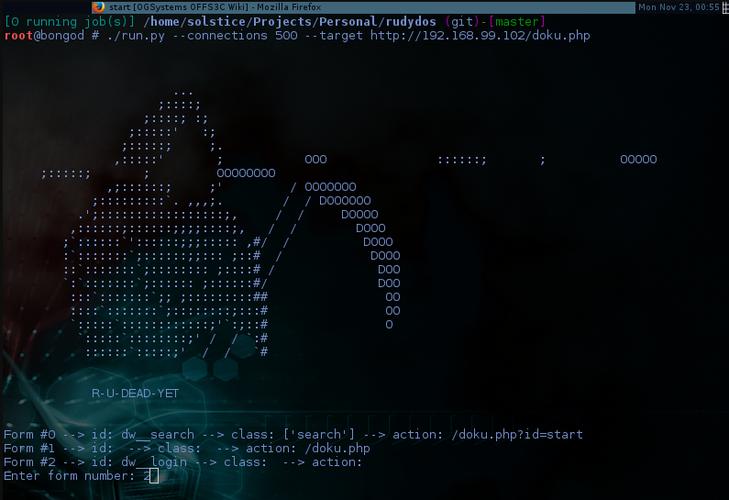

1、手工的DDOS攻擊:最早之前的DDOS攻擊都是采用手動配置的,即發動DDOS攻擊時,掃描遠端有漏洞的計算機,侵入它們并且安裝代碼全是手動完成的。

2、半自動化的DDOS攻擊:在半自動化的攻擊中,DDOS攻擊屬于主控端—代理端的攻擊模型,攻擊者用自動化的Scripts來掃描,主控端的機器對主控端和代理端之間進行協商攻擊的類型、受害者的地址、何時發起攻擊等信息進行詳細記錄。

3、自動化的DDOS攻擊:這類攻擊中,攻擊者和代理端機器之間的通信是絕對不允許的,這類攻擊的攻擊階段絕大部分被限制用一個單一的命令來實現,攻擊的所有特征,例如攻擊的類型,持續的時間和受害者的地址在攻擊代碼中都預先用程序實現。

第二種:系統及協議的弱點分類

1、洪水攻擊:在洪水攻擊中,傀儡機向受害者系統發送大量的數據流為了沖塞受害者系統的帶寬,影響小的則降低受害者提供的服務,影響大的則使整個網絡帶寬持續飽和,以至于網絡服務癱瘓。典型的洪水攻擊有UDP洪水攻擊和ICMP洪水攻擊。

2、擴大攻擊:擴大攻擊分為兩種,一種是利用廣播IP地址的特性,一種是利用反射體來發動攻擊。前一種攻擊者是利用了廣播IP地址的特性來擴大和映射攻擊,導致路由器將數據包發送到整個網絡的廣播地址列表中的所有的廣播IP地址。這些惡意的流量將減少受害者系統可提供的帶寬,典型的擴大攻擊有Smurf和Fraggle攻擊。

3、利用協議的攻擊:該類攻擊則是利用某些協議的特性或者利用了安裝在受害者機器上的協議中存在的漏洞來耗盡它的大量資源。典型的利用協議攻擊例子是TCP SYN攻擊。

4、畸形數據包攻擊:攻擊者通過向受害者發送不正確的IP地址的數據包,導致受害系統的崩潰。畸形數據包攻擊可以分為兩種類型:IP地址攻擊和IP數據包屬性攻擊。

第三種:攻擊速率分類

DDOS攻擊從基于速率上進行分類,可以分為持續速率和可變速率的攻擊。持續速率的攻擊是指只要開始發起攻擊,就用全力不停頓也不消減力量。像這種攻擊的影響也是非常快的。可變速率的攻擊,從名字就可以看出,用不同的攻擊速率,基于這種速率改變的機制,可以把這種攻擊分為增加速率和波動速率。

第四種:影響力進行分類

DDOS攻擊從基于影響力方面可以分為網絡服務徹底崩潰和降低網絡服務的攻擊。服務徹底崩潰的攻擊是將導致受害者的服務器完全拒絕對客戶端提供服務。降低網絡服務的攻擊,消耗受害者系統的一部分資源,這將延遲攻擊被發現的時間,同時對受害者造成一定的破壞。

第五種:入侵目標分類

DDOS攻擊從基于入侵目標,可以將DDOS攻擊分為帶寬攻擊和連通性攻擊,帶寬攻擊通過使用大量的數據包來淹沒整個網絡,使得有效的網絡資源被浪費,合法用戶的請求得不到響應,大大降低了效率。連通性攻擊是通過發送大量的請求來使得計算機癱瘓,所有有效的操作系統資源被耗盡,導致計算機不能夠再處理合法的用戶請求。

第六種:攻擊路線分類

1.直接攻擊:攻擊者和主控端通信,主控端接到攻擊者的命令后,再控制代理端向受害者發動攻擊數據流。代理端向受害者系統發送大量的偽IP地址的網絡數據流,這樣攻擊者很難被追查到。

2.反復式攻擊:通過利用反射體,發動更強大的攻擊流,反射體是任何一臺主機只要發送一個數據包就能收到一個數據包,反復式攻擊就是攻擊者利用中間的網絡節點發動攻擊。

第七種:攻擊特征分類

從攻擊特征來講,可以將DDOS攻擊分為攻擊行為特征可提取和攻擊行為特征不可提取兩類。攻擊行為特征可提取的DDoS攻擊又可以細分為可過濾型和不可過濾型。可過濾型的DDoS攻擊主要指那些使用畸形的非法數據包。不可過濾型DDoS攻擊通過使用精心設計的數據包,模仿合法用戶的正常請求所用的數據包,一旦這類數據包被過濾將會影響合法用戶的正常使用。

為滿足市場所需,經過十數年沉淀,老男孩教育重磅推出網絡安全V2.0課程,以網絡安全人才的錄用標準教學,幫助學員提升就業競爭力。

*請認真填寫需求信息,我們會在24小時內與您取得聯系。